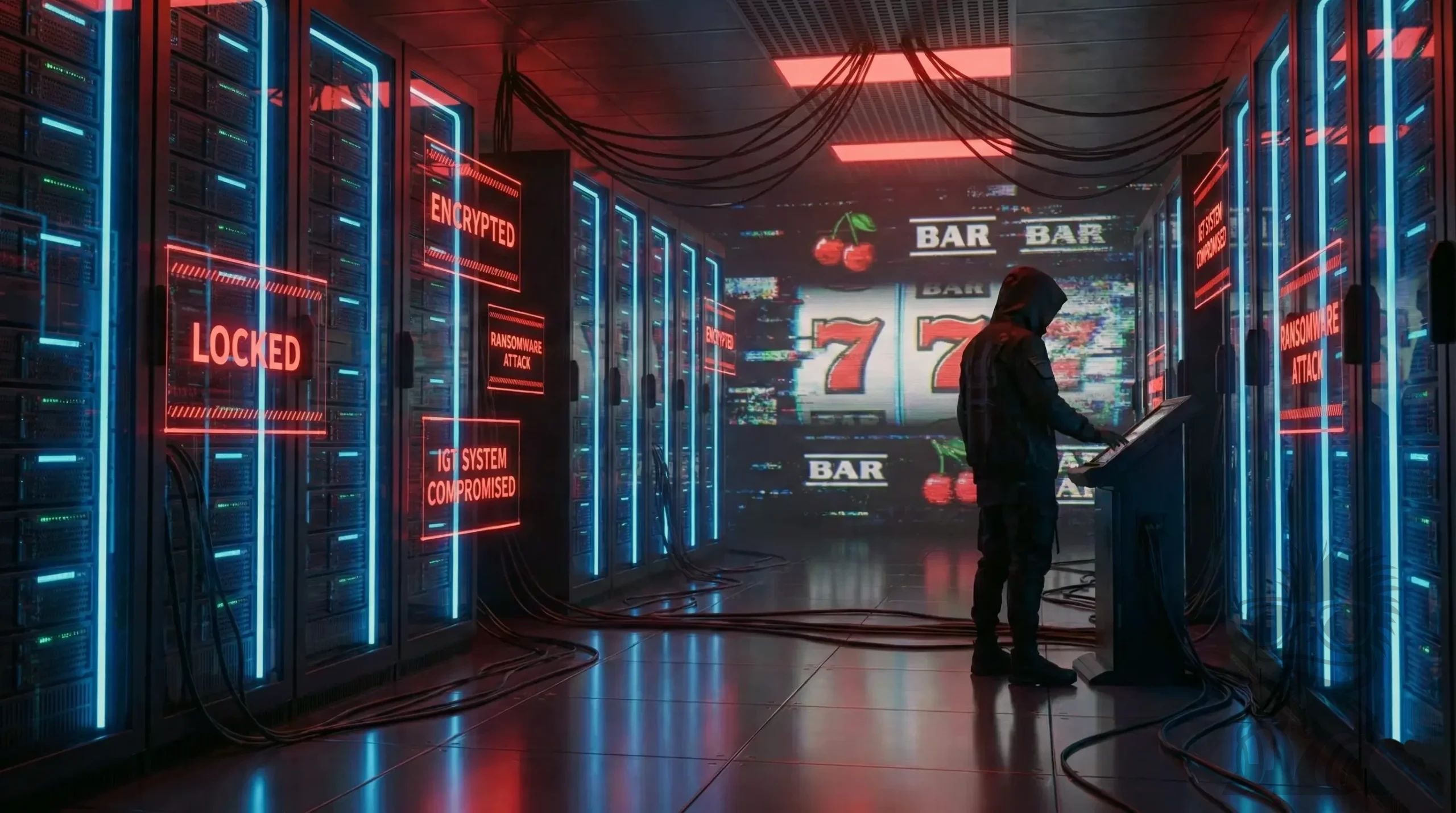

A világ egyik legnagyobb szerencsejáték-technológiai beszállítója, az International Game Technology (IGT) súlyos kibertámadás áldozata lett. A 2025. november 28-án kulminálódó incidens során nemcsak kulcsfontosságú rendszerek álltak le, de a támadók állítása szerint érzékeny belső adatok gigabájtjait is sikerült kilopniuk. Az iparági pletykák és a dark webes szivárogtatások alapján a hírhedt Qilin csoport állhat az akció mögött.

Csendes leállásból globális krízis

A szerencsejáték-ipar nem először néz szembe digitális fenyegetésekkel – emlékezzünk csak a 2023-as MGM és Caesars elleni támadásokra –, ám az IGT esete léptékében és potenciális hatásaiban is kiemelkedő. A cég nem csupán egy szolgáltató, hanem az iparág egyik „gerincét” adja: nyerőgépeik, lottórendszereik és sportfogadási platformjaik a világ több mint 100 országában működnek.

A problémák már a hét közepén kezdődtek, amikor az IGT belső IT-rendszerei furcsa anomáliákat produkáltak. A biztonsági protokollok azonnal életbe léptek, ami számos rendszer preventív lekapcsolását eredményezte. November 28-ra azonban világossá vált: ez nem egy rutinszerű karbantartás vagy kisebb üzemzavar, hanem egy koordinált, nagy erejű zsarolóvírus-támadás (ransomware). A cég hivatalos kommunikációja szűkszavú, de a háttérben zajló események drámaiak: a rendszerek jelentős része „térdre kényszerült”, a kaszinók és partnerek pedig világszerte a helyreállításra várnak.

A Qilin színre lép: Dupla zsarolás a gyakorlatban

A kiberbiztonsági elemzők és a dark webet figyelő szakértők szerint a támadás mögött a Qilin (más néven Agenda) nevű zsarolóvírus-csoport állhat. Ez a formáció a Ransomware-as-a-Service (RaaS) modell egyik legagresszívabb szereplője 2025-ben, és kifejezetten a „nagyvadakra” (Big Game Hunting) specializálódott.

A Qilin módszere a klasszikus „dupla zsarolás” (double extortion):

1. Titkosítás: Először zárolják a cég szervereit, megbénítva a működést.

2. Adatlopás: Mielőtt titkosítanák az adatokat, a legérzékenyebb fájlokat (pénzügyi jelentések, felhasználói adatbázisok, forráskódok) saját szervereikre másolják.

A hírek szerint a hackerek mintegy 10 GB-nyi adatot tulajdonítottak el, amely közel 22 000 fájlt jelenthet. A csoport a dark webes felületén állítólag már „publikált” státuszba helyezte az IGT-t, ami arra utal, hogy a cég vagy nem vette fel a kapcsolatot a zsarolókkal, vagy elutasította a váltságdíj kifizetését. Ez a lépés általában az ellopott adatok nyilvánosságra hozatalát vetíti előre.

A dominóhatás: Kit érint a leállás?

Az IGT rendszereinek kiesése dominóhatást indíthat el a globális szerencsejáték-piacon. Mivel a cég B2B (business-to-business) modellben működik, a közvetlen kárt a partnercégek – kaszinók, lottótársaságok, online fogadóirodák – szenvedik el.

- Fizikai nyerőgépek: Bár a gépek offline módban is működhetnek, a progresszív jackpot rendszerek és a központi elszámolás (TITO – Ticket-In, Ticket-Out) akadozhat.

- Online platformok: Az IGT által biztosított backend rendszerek leállása miatt a játékosok belépési, befizetési vagy kifizetési nehézségekbe ütközhetnek.

- Lottórendszerek: A sorsolási és jegyértékesítési terminálok kommunikációja sérülhet, ami a nemzeti lottótársaságok számára is kockázatot jelent.

Adatok és tények: A támadás anatómiája

Az alábbi táblázatban összefoglaltuk a támadás ismert technikai paramétereit és a jelenlegi státuszt a rendelkezésre álló információk alapján.

| Kategória | Részletek |

|---|---|

| Támadás időpontja | Észlelés: 2025. november közepe – Eszkaláció: 2025. november 28. |

| Feltételezett elkövető | Qilin (RaaS csoport) |

| Támadás típusa | Ransomware + Adatlopás (Double Extortion) |

| Érintett adatmennyiség | Kb. 10 GB (21 600+ fájl) |

| Veszélyeztetett adatok | Belső vállalati dokumentumok, pénzügyi tranzakciós logok, partneradatok. |

| Jelenlegi státusz | Rendszerek részleges leállítása, vészhelyzeti protokoll aktív. |

| Piaci hatás | Potenciális bevételkiesés a partnereknél, bizalomvesztés, részvényárfolyam-ingadozás. |

Magyar vonatkozás és kiberbiztonsági tanulságok

Bár az IGT székhelye Londonban van, operatív központjai pedig az Egyesült Államokban és Olaszországban találhatók, a támadás hullámai Magyarországot is elérhetik. A hazai online szerencsejáték-piac szereplői közül többen használnak olyan nemzetközi aggregátorokat vagy játékmotorokat, amelyek licencelt IGT tartalmakat (pl. Cleopatra, Wheel of Fortune slotok) futtatnak. Ha a központi szerverek leállnak, ezek a játékok elérhetetlenné válhatnak a magyar felhasználók számára is.

Kiberbiztonsági szempontból az eset rávilágít a hazai vállalatok számára is a NIS2 irányelv fontosságára. A kritikus infrastruktúrát és digitális szolgáltatásokat nyújtó cégeknek (mint amilyen egy szerencsejáték-szervező is) kötelező lesz a legszigorúbb védelmi intézkedések bevezetése. Az IGT esete iskolapéldája annak, hogy a „határvédelem” (firewall) önmagában már kevés; a belső hálózati szegmentálás és az azonnali incidensreagálás (Incident Response) hiányában egyetlen sikeres behatolás az egész vállalatot megbéníthatja.

Magyar szakértők figyelmeztetnek: a Qilinhez hasonló csoportok előszeretettel céloznak meg ellátási láncokat (supply chain attack). Ha egy beszállító elesik, az ügyfelei is sebezhetővé válnak. Ez a „fertőzési lánc” különösen veszélyes a pénzügyi tranzakciókat kezelő szektorokban.

Kilátások: Fizetni vagy nem fizetni?

Az IGT most a klasszikus dilemmával küzd: fizessenek-e dollármilliókat a bűnözőknek a helyreállító kulcsért és a hallgatásért, vagy vállalják a hosszadalmas visszaállítást és az adatvédelmi botrányt? A statisztikák szerint a fizetés sem garancia semmire: a zsarolók gyakran a pénz átvétele után is eladják az adatokat, vagy nem küldenek működő dekódolót.

A következő napok kritikusak lesznek. Ha a Qilin beváltja fenyegetését és nyilvánosságra hozza a 10 GB-nyi adatot, annak jogi következményei (GDPR bírságok, csoportos perek) évekig kísérthetik a vállalatot. Az IGT egyelőre a kárelhárításra és a „tiszta” biztonsági mentésekből való visszaállásra koncentrál, miközben együttműködnek a bűnüldöző szervekkel.

Az eset újra figyelmeztet mindenkit: a digitális térben a biztonság nem egy állapot, hanem egy folyamatos harc, ahol a támadók mindig egy lépéssel előrébb próbálnak járni.