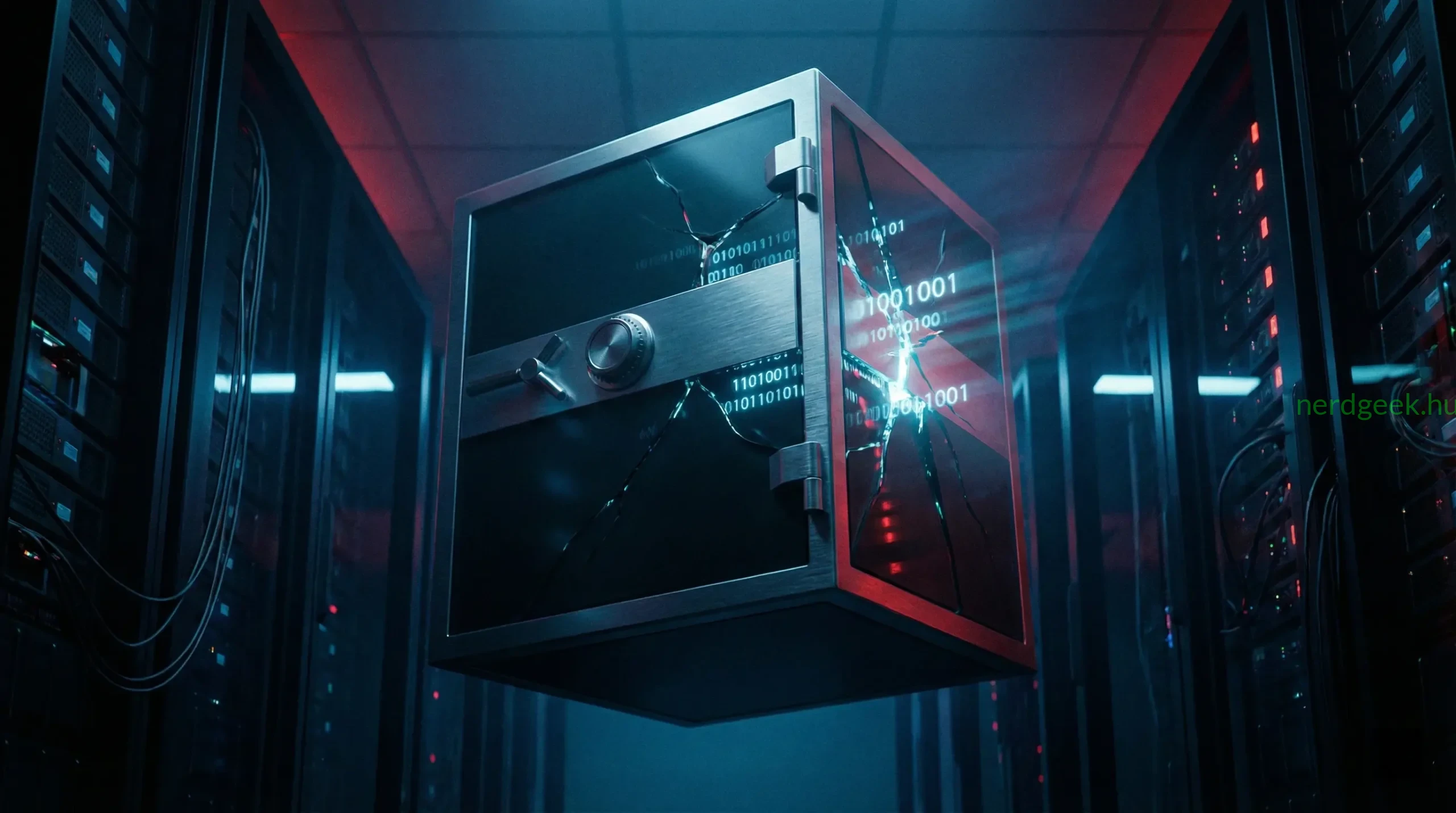

A kiberbiztonsági szakma alapvetése az elmúlt évtizedben az volt, hogy a jelszókezelők használata a digitális higiénia legfontosabb lépése. Egy friss, 2026. február közepén közzétett kutatási jelentés azonban alapjaiban rázta meg ezt a bizalmat. Biztonsági kutatók rávilágítottak, hogy a három legnépszerűbb piaci szereplő rendszerei olyan strukturális gyengeségektől szenvednek, amelyek gyakorlati támadások széles skáláját teszik lehetővé. A probléma gyökere a sokat hangoztatott zero-knowledge (nulla tudású) architektúra elméleti és gyakorlati megvalósítása közötti szakadékban rejlik. Míg a szolgáltatók azt ígérik, hogy még ők sem férhetnek hozzá a felhasználók titkosított adataihoz, a valóságban a szerverek kompromittálódása vagy célzott kliensoldali támadások esetén a digitális széfek tartalma védtelenné válhat.

A bizalom ára: mit jelent a gyakorlatban a sebezhetőség?

A jelszókezelők kényelmi funkciói – mint a felhőalapú szinkronizáció és a böngészőbe épített automatikus kitöltés – éppen a legfőbb támadási felületekké váltak. A kutatók által feltárt cornucopia (bőségszaru) típusú támadássorozat bizonyítja, hogy a titkosítási kulcsok kezelése során fellépő memóriahibák és a szerveroldali hitelesítési folyamatok megkerülése nem csupán elméleti lehetőség. Ha egy támadó képes átvenni az irányítást a szolgáltató infrastruktúrája felett, bizonyos esetekben hozzáférhet a felhasználói metaadatokhoz, sőt, a gyengén implementált biztonsági protokollok miatt magukhoz a jelszólistákhoz is. Ez ellentmond annak a marketingígéretnek, miszerint a szolgáltató szerverének feltörése esetén a támadó csak értelmezhetetlen adathalmazt találna.

A LastPass árnyéka után sem tanultunk?

Nem ez az első eset, hogy a jelszókezelők biztonsága kérdésessé válik. A korábbi évek LastPass-incidensei után a piac a szigorúbb auditok és a transzparencia irányába mozdult el. A mostani jelentés azonban rávilágít, hogy a strukturális problémák nem egyedi fejlesztői hibákból, hanem a modern webes technológiák és a felhasználói elvárások közötti feszültségből adódnak. A felhasználók gyorsaságot és minden eszközön elérhető hozzáférést akarnak, a fejlesztők pedig a biztonság rovására gyakran a funkcionalitást helyezik előtérbe. A kutatás szerint a vizsgált három nagy szolgáltató közül kettőnél a mesterjelszó bevitelekor keletkező ideiglenes fájlok nem törlődnek megfelelően a memóriából, így egy rosszindulatú szoftver a gépen viszonylag könnyen kinyerheti azokat.

Miért veszélyesebb ez a mostani helyzet?

A most feltárt sérülékenységek azért különösen aggasztóak, mert nem egyetlen „nulladik napi” (zero-day) hibáról van szó, hanem a rendszerek alapvető működési logikájának hiányosságairól. A kutatók bebizonyították, hogy a jelszókezelők által használt JavaScript-alapú titkosítási könyvtárak bizonyos körülmények között manipulálhatók. Ez azt jelenti, hogy a támadó nem a titkosítást töri fel brute-force módszerrel, hanem a kulcsot szerzi meg abban a pillanatban, amikor a felhasználó feloldja a széfjét. Emellett a szerveroldali szinkronizációs mechanizmusok vizsgálatakor kiderült, hogy a szolgáltatók bizonyos adminisztratív jogosultságokkal rendelkező alkalmazottai – vagy a helyükbe lépő támadók – képesek lehetnek a kliensoldali szoftver frissítésébe rosszindulatú kódot injektálni, ami elküldi a feloldott adatokat egy külső szerverre.

A támadások típusai és hatásai a piacra

A biztonsági rés hatása beláthatatlan, hiszen a jelszókezelők nemcsak egyszerű jelszavakat, hanem bankkártyaadatokat, kriptovaluta-tárcák privát kulcsait és bizalmas személyes feljegyzéseket is őriznek. Ha a bizalom végleg megrendül ezekben a szolgáltatásokban, az egész online ökoszisztéma biztonsági modellje összeomolhat. A piac reakciója várhatóan a decentralizált, helyi tárolású megoldások (mint a KeePass) felé való elmozdulás lesz, ahol az adatok soha nem hagyják el a felhasználó eszközét. Ugyanakkor ez jelentősen rontja a felhasználói élményt és a kényelmet, ami sokakat visszaterelhet a cetlikre írt jelszavak vagy az ismétlődő, gyenge kódok használatához.

| Sérülékenység típusa | Leírás | Kockázati szint |

|---|---|---|

| Memória-szivárgás | A mesterjelszó maradványai a RAM-ban maradnak a széf bezárása után is. | Magas |

| Szerveroldali injekció | Rosszindulatú kód bejuttatása a kliensalkalmazásba a szerveren keresztül. | Kritikus |

| Metaadat-expozíció | Az URL-ek és a fióknevek titkosítatlanul látszódhatnak a szolgáltatónál. | Közepes |

| Autofill-manipuláció | Láthatatlan beviteli mezőkkel kinyerhető jelszavak a weboldalakon. | Magas |

Magyar vonatkozások: mi a teendő idehaza?

Magyarországon a tudatosabb felhasználók és a vállalati szektor körében is rendkívül népszerűek ezek a szolgáltatók. A hazai kiberbiztonsági szakértők hangsúlyozzák, hogy pánikra semmi ok, de az óvatosság indokolt. Fontos megérteni, hogy még egy sebezhető jelszókezelő is nagyságrendekkel biztonságosabb, mintha mindenhol ugyanazt a jelszót használnánk. A magyar kkv-szektor számára, ahol gyakran közös jelszókezelő fiókokat használnak a munkatársak, különösen fontos a kétfaktoros hitelesítés (2FA) szigorú alkalmazása, lehetőleg fizikai biztonsági kulcsokkal (pl. YubiKey). Ez utóbbi akkor is megvédi a fiókokat, ha a jelszó maga kompromittálódik.

Kilátások és a jövő: a jelszavak alkonya?

A szakértők szerint a megoldás hosszú távon nem a jelszókezelők foltozgatása, hanem a jelszavak teljes elhagyása lesz. A passkey technológia terjedése pont ezeket a kockázatokat hivatott kiküszöbölni, mivel itt nincs ellopható titok a szervereken. Amíg azonban a webhelyek többsége továbbra is jelszavakat kér, a felhasználóknak érdemes megfontolniuk a hibrid modelleket: a legfontosabb fiókokhoz (e-mail, bank) ne a felhős jelszókezelőben tároljuk a belépőt, vagy használjunk kiegészítő védelmi rétegeket. A szolgáltatók részéről pedig elengedhetetlen lesz a kódjaik nyílt forrásúvá tétele és a folyamatos, független biztonsági auditok publikálása a bizalom visszaállítása érdekében.

Források: