A kiberbiztonsági környezet 2026-ra jelentősen átalakult, ám a hardveres alapú titkosítás sebezhetőségei továbbra is kritikus pontot jelentenek. A legújabb felfedezés, a BitUnlocker névre keresztelt downgrade támadás rávilágított arra, hogy a Windows 11 alapértelmezett BitLocker védelme, amely kizárólag a TPM modulra támaszkodik, nem nyújt elégséges biztonságot a fizikai hozzáféréssel rendelkező támadókkal szemben. A módszer lényege, hogy a rendszer biztonsági protokolljait egy korábbi, sebezhetőbb állapotba kényszeríti vissza, így a titkosítási kulcsok percek alatt kinyerhetővé válnak.

A TPM-alapú védelem illúziója

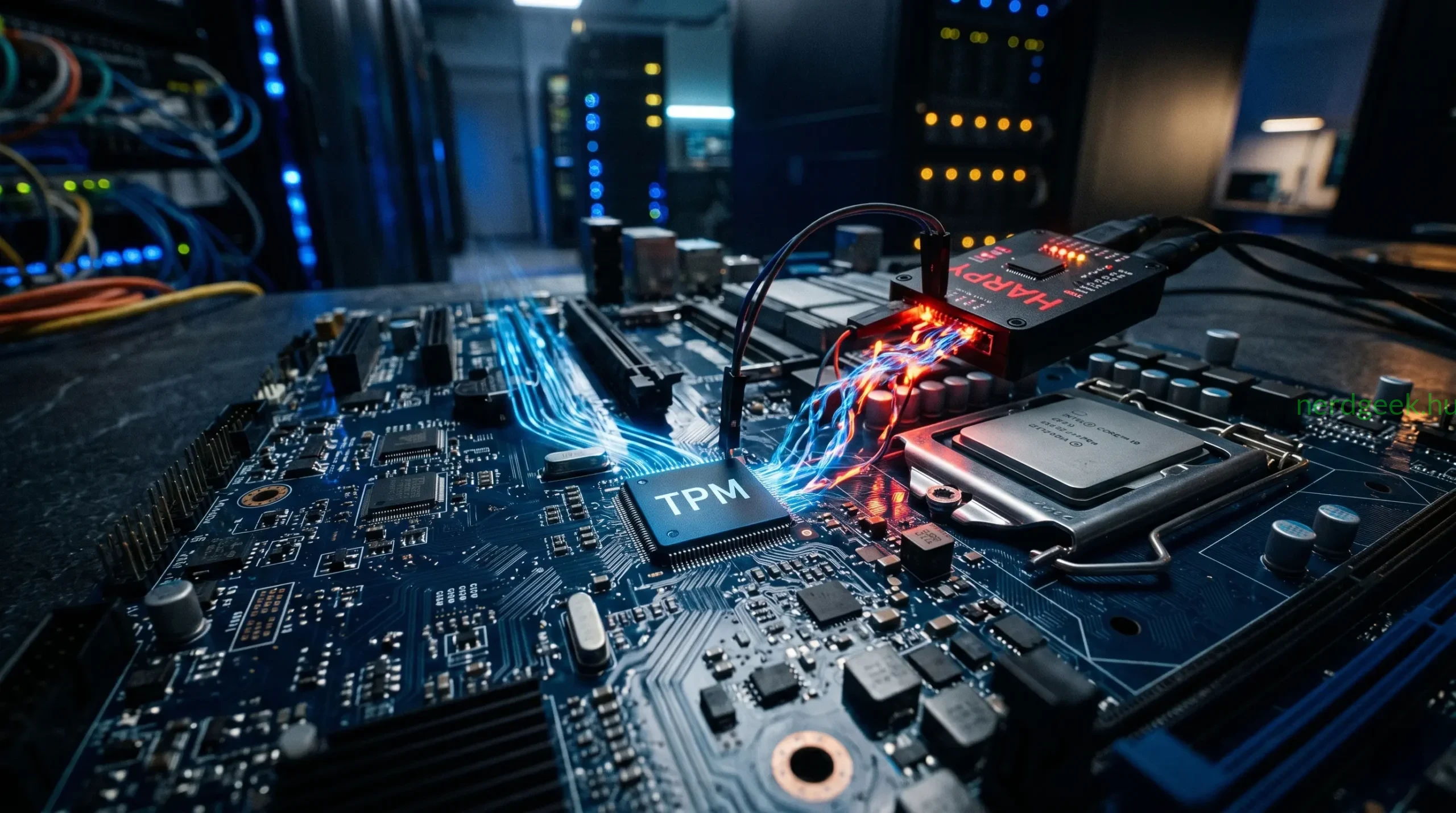

Sokáig a Trusted Platform Module (TPM) jelentette a hardveres biztonság zálogát. A Windows 11 elvárásai szerint a BitLocker alapértelmezésben ebben a biztonságos chipben tárolja a kulcsokat, hogy megvédje az adatokat az illetéktelen hozzáféréstől. A BitUnlocker támadás azonban bebizonyította, hogy ez az izoláció áttörhető. A kutatók kimutatták, hogy a rendszertöltési folyamat során a CPU és a TPM közötti kommunikációs csatorna lehallgatható vagy manipulálható, amennyiben a támadó képes egy régebbi szoftverkörnyezetet szimulálni a hardveren.

Így működik a BitUnlocker downgrade mechanizmus

A támadás nem a BitLocker titkosítási algoritmusát (AES) támadja meg, hanem a kulcskezelési folyamatot. A folyamat során a támadó egy speciális hardveres eszközt csatlakoztat az alaplapi buszrendszerhez. Ezután kényszeríti a rendszert, hogy egy régebbi, már ismert sebezhetőségeket tartalmazó firmware-verziót vagy boot-konfigurációt használjon. Ebben a degradált állapotban a TPM modul „megbízhatónak” ítéli a környezetet, és kiadja a titkosítás feloldásához szükséges kulcsot a processzor számára. Mivel a kommunikáció ezen a szinten gyakran titkosítatlan, egy egyszerű logikai analizátorral rögzíthető a kulcs.

Azonnali hatások és biztonsági kockázatok

A BitUnlocker megjelenése különösen az üzleti szférában okoz riadalmat. Az elveszített vagy ellopott laptopok, amelyek eddig biztonságosnak tűntek a BitLocker miatt, most azonnal sebezhetővé váltak. A támadáshoz szükséges eszközök olcsók és viszonylag könnyen beszerezhetők, ami demokratizálja a korábban csak állami szintű szereplők által elérhető kémkedési technikákat. A rendszergazdáknak újra kell értékelniük a flottakezelési stratégiákat, mivel a tisztán TPM-alapú hitelesítés (user beavatkozás nélkül) már nem tekinthető golyóállónak.

| Paraméter | Részletek |

|---|---|

| Támadás típusa | Downgrade / Physical Side-channel |

| Szükséges idő | Kevesebb mint 5 perc |

| Érintett rendszerek | Windows 11 (TPM-only konfiguráció) |

| Hardver igény | Külső logikai analizátor / FPGA |

| Becsült költség | Alacsony (100 dollár alatt) |

Magyarországi érintettség és vállalati reakciók

A hazai kkv-szektor és az állami szervek jelentős része használ Windows 11 alapú infrastruktúrát. Magyarországon különösen veszélyes a helyzet, mert a kényelmi szempontok miatt sok helyen nem írják elő a Pre-boot Authentication (indítás előtti hitelesítés) használatát. Ez azt jelenti, hogy a gép bekapcsolásakor nem kér PIN-kódot a rendszer, így a BitUnlocker akadálytalanul kinyerheti a kulcsot a bootolási folyamat közben. A magyar IT-biztonsági szakemberek javasolják a csoportszabályok (GPO) azonnali felülvizsgálatát és a PIN-kódos védelem kötelezővé tételét.

Kilátások: Hogyan védekezhetünk?

A BitUnlocker elleni védekezés kulcsa a többtényezős hitelesítés (MFA) kiterjesztése a hardveres szintre. A Microsoft várhatóan frissítéseket ad ki a bootloader integritásának fokozottabb ellenőrzésére, de a valódi megoldást a felhasználói beavatkozás jelenti. A PIN-kód vagy egy külső USB-kulcs (startup key) használata megakadályozza, hogy a TPM automatikusan felszabadítsa a titkosítási kulcsot, még egy sikeres downgrade támadás esetén is. 2026 végére várhatóan az Enhanced Sign-in Security protokollok válnak alapértelmezetté minden vállalati eszközön.